Cyberprzestępczość rośnie i postępuje. Hakerzy mogą teraz uzyskać dostęp do Twojej poczty e-mail i cennych informacji na wiele sposobów, dlatego musisz wiedzieć, jak chronić siebie i informacje, które udostępniasz online. Jeśli jednak zdarzy się najgorsze, to naturalne, że chcesz wiedzieć, kto zhakował Twoją pocztę e-mail.

Niestety, Twoje możliwości są bardzo ograniczone, ale w tym artykule omówimy wszystko, co możesz zrobić, aby odkryć, kto zhakował Twoją pocztę e-mail.

jak usunąć historię na facebooku

Sprawdź swoją aktywność e-mailową

Jeśli bezpieczeństwo Twojego konta e-mail zostało naruszone, najprawdopodobniej dowiesz się o tym, wysyłając wiadomość e-mail z powiadomieniem, że urządzenie z nieznanego adresu IP próbowało zalogować się na Twoje konto.

Oczywiście haker może usunąć te e-maile, zanim będziesz mógł je wyświetlić, ale jeśli podejrzewasz, że Twój e-mail został zhakowany, możesz sprawdzić adresy IP swojej aktywności e-mail. W poniższych sekcjach dowiesz się, jak sprawdzić adresy IP w historii logowania w wielu usługach e-mail.

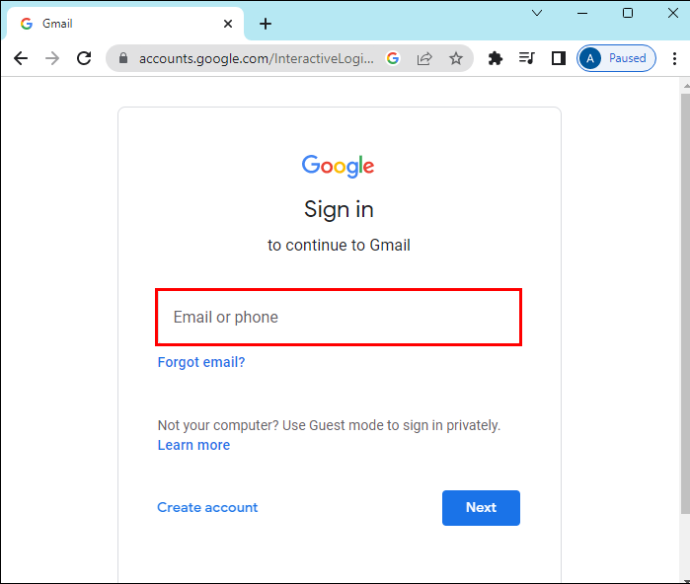

W Gmailu

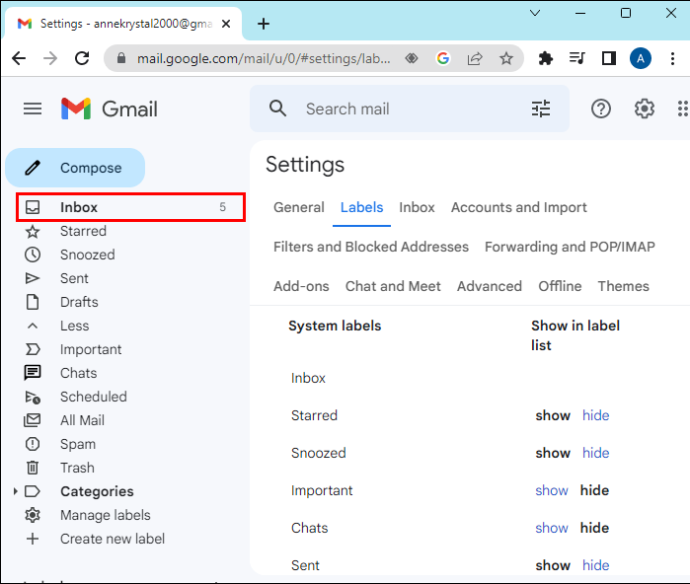

Gmail to jedna z najczęściej używanych usług pocztowych. Ma dobry system bezpieczeństwa i powiadamia Cię, gdy ktoś spróbuje zalogować się z nowego adresu IP. Możesz szybko uzyskać dostęp do adresów IP danych logowania do swojego konta na pulpicie, wykonując następujące czynności:

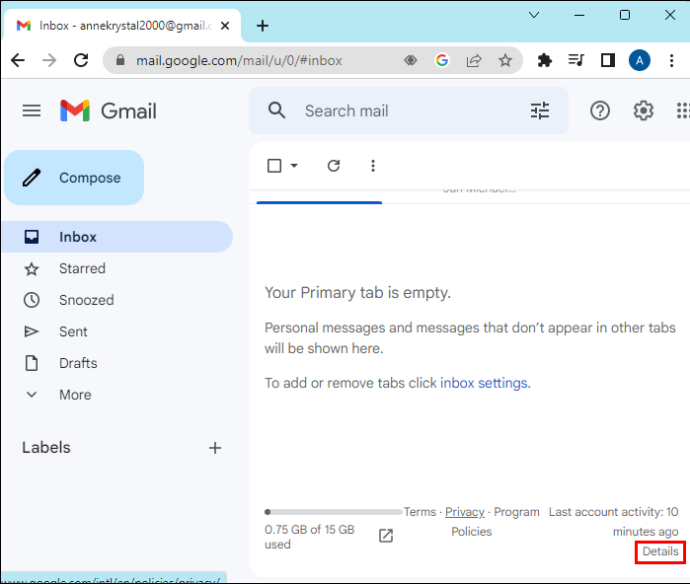

- Zaloguj się na swoje konto Gmail.

- Przejdź do skrzynki odbiorczej Gmaila.

- Przewiń w dół strony i kliknij „Szczegóły” obok „Ostatnia aktywność na koncie”.

Otworzy się nowe okno z godziną, datą, lokalizacją i rodzajem dostępu.

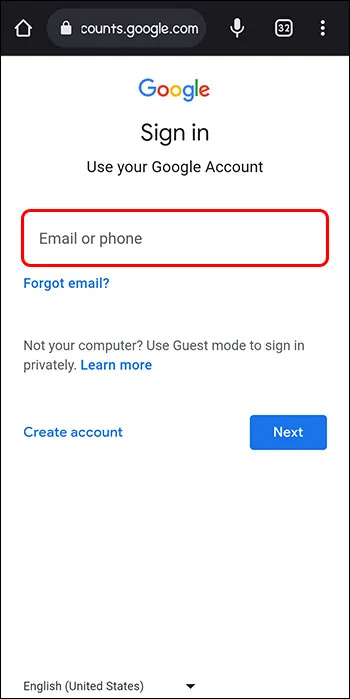

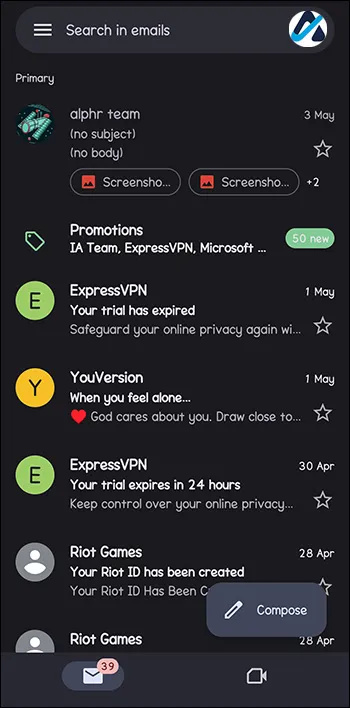

Jeśli używasz telefonu, możesz uzyskać dostęp do aktywności związanej z logowaniem do konta e-mail za pośrednictwem konta Google. Jest to również możliwe w przypadku wersji na komputer. Oto kroki:

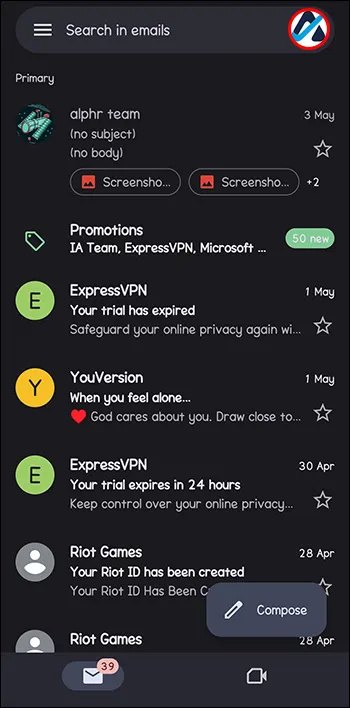

- Zaloguj się na swoje konto Gmail.

- Przejdź do skrzynki odbiorczej Gmaila.

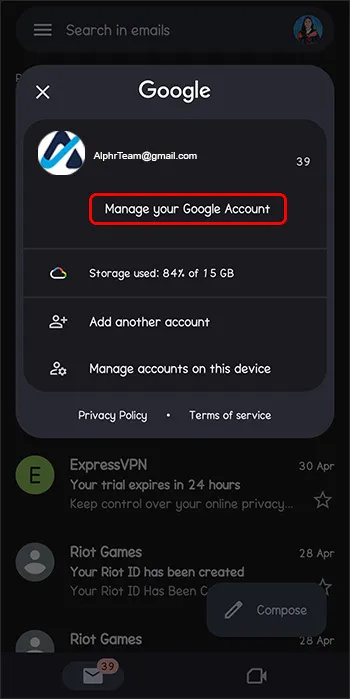

- Kliknij swoje zdjęcie profilowe w prawym górnym rogu ekranu.

- Naciśnij przycisk „Zarządzaj swoim kontem Google” pod swoim adresem.

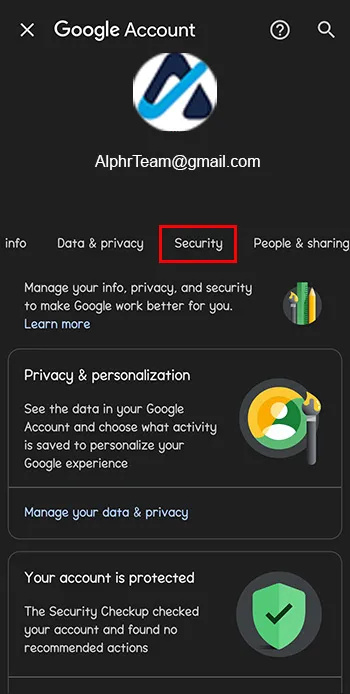

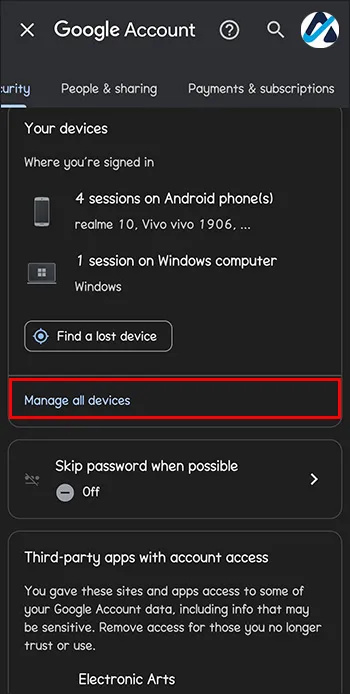

- Przejdź do zakładki „Bezpieczeństwo” i sprawdź, czy w ciągu ostatnich 28 dni wystąpiły alerty bezpieczeństwa. Możesz także przejrzeć urządzenia używane na tym koncie Gmail.

- Stuknij „Zarządzaj wszystkimi urządzeniami”, aby zobaczyć przybliżoną lokalizację, datę i typ dostępu dla każdego logowania.

W poczcie Outlooka

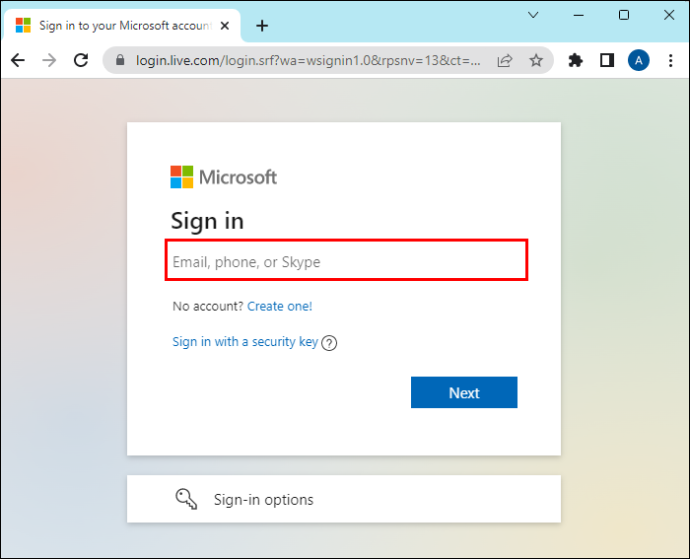

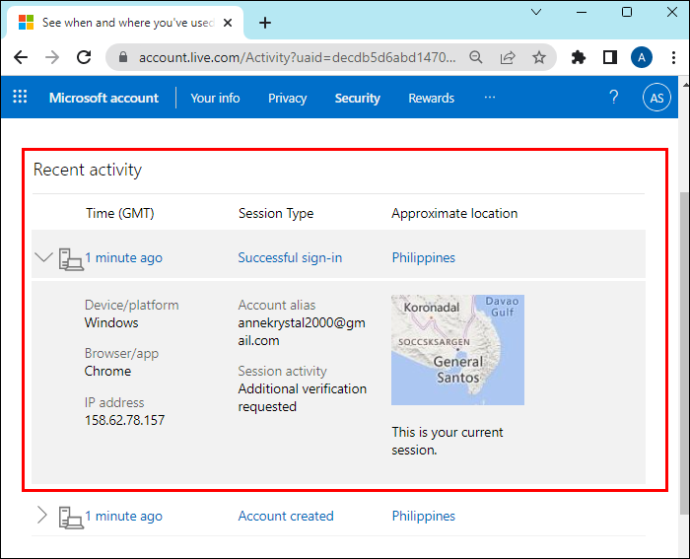

Outlook Mail to bezpłatna i przyjazna dla użytkownika usługa poczty e-mail firmy Microsoft, z której korzysta wiele osób. Jeśli jesteś jednym z nich, oto jak możesz wyświetlić adresy IP ostatniej aktywności w swoim e-mailu:

- Przejdź do „ Strona ostatniej aktywności ”.

- Zaloguj się na swoje konto, aby zobaczyć datę i lokalizację swojej aktywności e-mail z ostatnich 30 dni.

- Przejdź do sekcji „Ostatnia aktywność” i sprawdź podejrzane adresy IP.

Na poczcie Yahoo

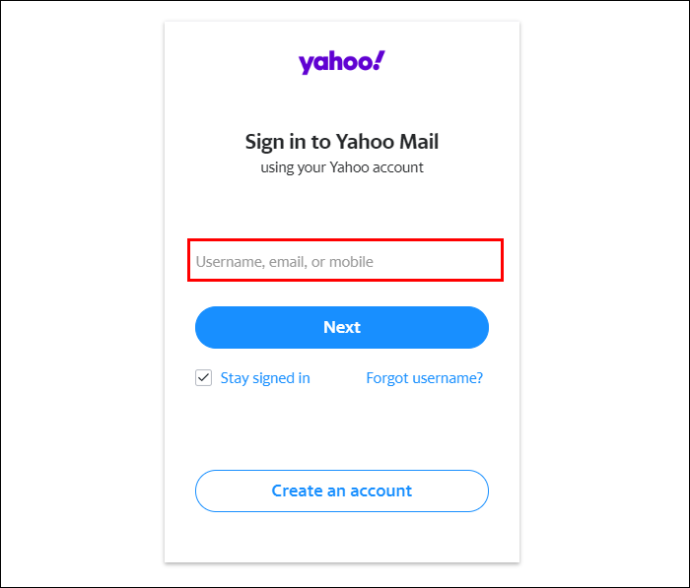

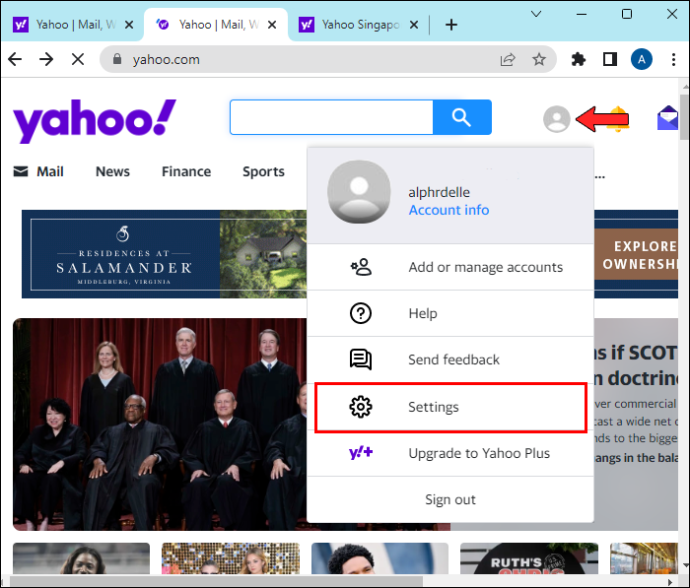

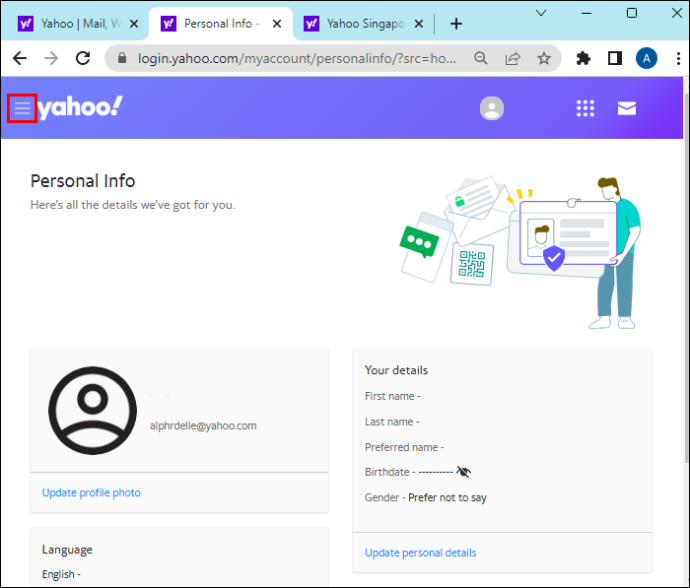

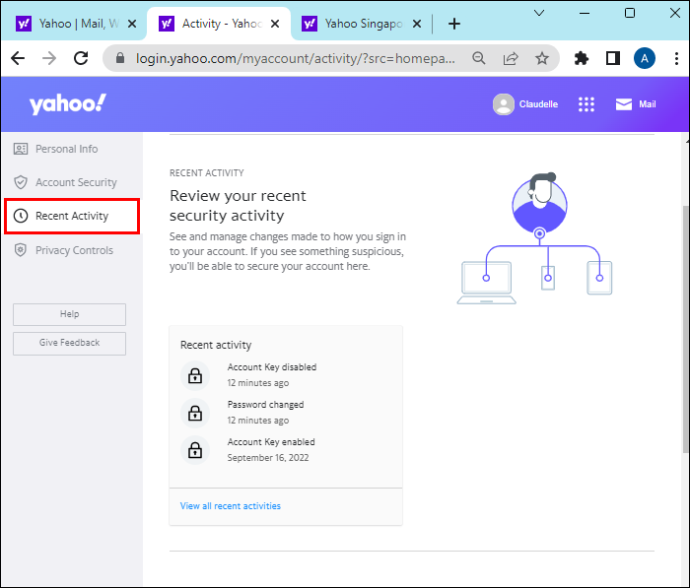

Jeśli nadal jesteś użytkownikiem poczty Yahoo, możesz uzyskać dostęp do swojej ostatniej aktywności związanej z logowaniem w następujący sposób:

- Zaloguj się na swoje konto Yahoo Mail.

- Najedź kursorem na „Zdjęcie profilowe” w prawym górnym rogu i wybierz „Ustawienia”.

- Kliknij trzy poziome linie w lewym górnym rogu.

- Wybierz „Ostatnia aktywność”

Otworzy się kolejne okno z godziną, datą, typem dostępu i przybliżoną lokalizacją Twojej aktywności związanej z logowaniem.

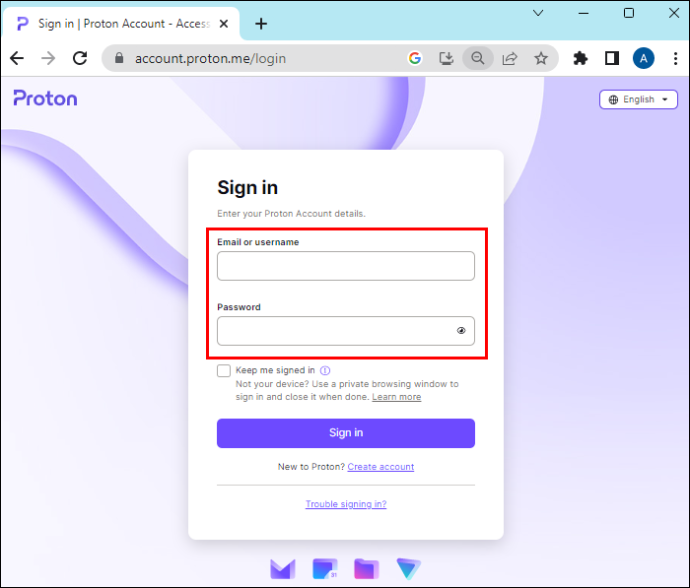

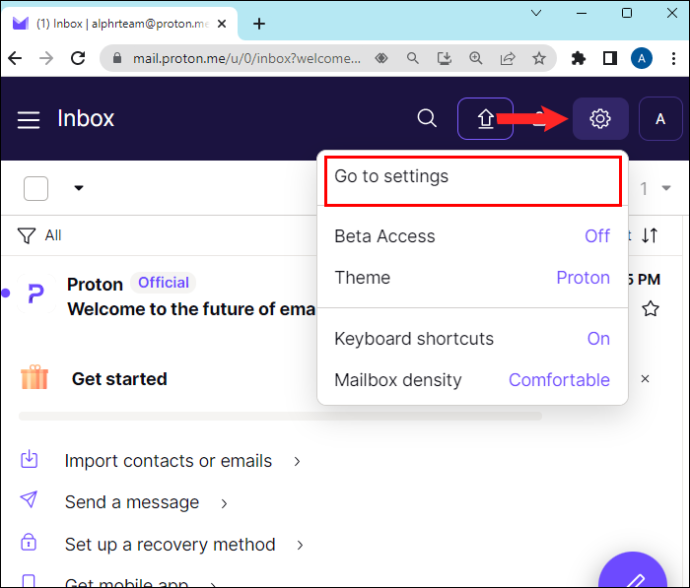

Na Proton Mail

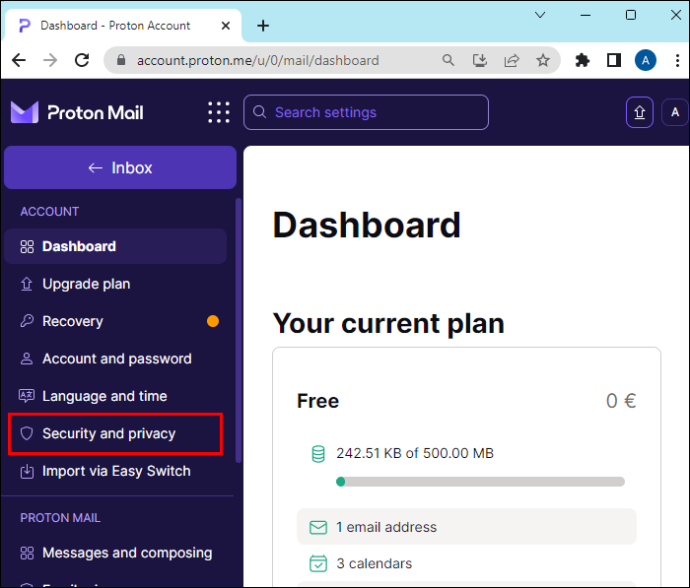

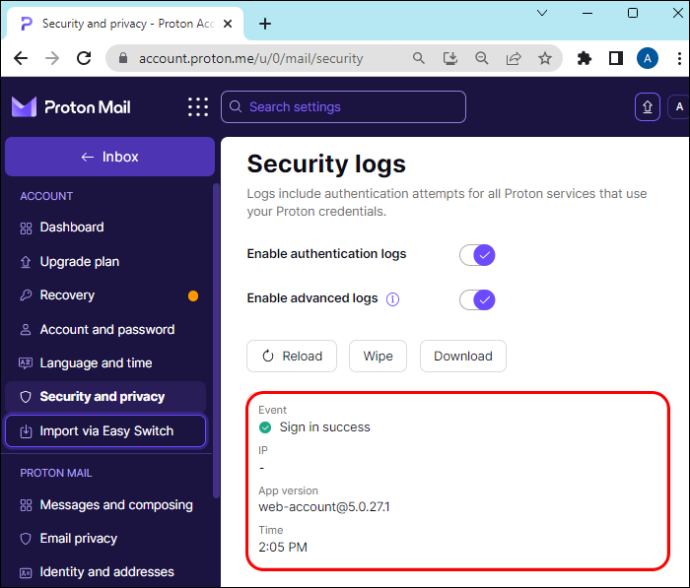

Proton Mail zyskał popularność w ciągu ostatnich kilku lat ze względu na swoje ekstremalne funkcje bezpieczeństwa. Biorąc to pod uwagę, możesz także wyłączyć aktywność logowania na swoim koncie. Jeśli jednak zdecydowałeś się włączyć tę opcję, aby uzyskać dostęp do adresów IP poprzednich logowań do swojego konta e-mail, wykonaj następujące kroki, aby sprawdzić aktywność:

- Zaloguj się na swoje konto Proton Mail.

- Przejdź do ustawień.'

- Dotknij zakładki „Bezpieczeństwo”.

- W sekcji „Dzienniki bezpieczeństwa” kliknij przycisk „Włącz zaawansowane dzienniki”, aby wyświetlić czas i adres IP poprzednich logowań.

Po uzyskaniu dostępu do adresu IP hakera możesz uruchomić go na stronach wyszukiwania adresu IP. Możesz tam znaleźć ich miasto, kod pocztowy i kraj, co może nie być dla ciebie bardzo przydatne, ale może pomóc innym stronom w uzyskaniu większego dostępu i informacji w śledzeniu osoby.

Jednak możesz nie być w stanie zobaczyć prawdziwego adresu IP hakera, jeśli korzysta on z VPN lub jeśli zautomatyzowany program zhakował Twoje konto. Jedyne, co możesz wtedy zrobić, to zgłosić problem i zaktualizować zabezpieczenia poczty e-mail na przyszłość.

Skontaktuj się z dostawcą poczty e-mail

Możesz dowiedzieć się więcej o osobie, która włamała się na Twoje konto e-mail, kontaktując się ze swoim dostawcą poczty e-mail. Jeśli utraciłeś dostęp do swojego konta, ta czynność jest ogólnie konieczna, więc warto się do nich zwrócić i dowiedzieć się, jak odzyskać konto i wzmocnić jego bezpieczeństwo na przyszłość.

Skontaktuj się z lokalnymi organami ścigania

Czasami Twój adres e-mail może zostać zhakowany w ramach większego cyberprzestępstwa, takiego jak naruszenie bezpieczeństwa witryny, na której logowałeś się za pomocą adresu e-mail. Dlatego jeśli martwisz się o swoje informacje i podejrzewasz kradzież tożsamości lub oszustwo, najlepiej zgłosić problem władzom.

Obejmuje to kontakt z organami ścigania, takimi jak lokalna policja, lub złożenie skargi do Internet Crime Complaint Center FBI (IC3) lub Federalnej Komisji Handlu (FTC), jeśli jesteś w USA.

Jednak lokalne organy ścigania mogą nie nadać priorytetu Twojej sprawie lub nie mieć wiedzy fachowej, aby radzić sobie z takimi sytuacjami. Ponadto, jeśli haker pochodzi z innego kraju, Twoja sprawa może nie podlegać jurysdykcji organów ścigania w Twoim kraju.

Zatrudnij specjalistę ds. cyberbezpieczeństwa

Jeśli poprzednie metody nie rozwiążą problemu z hakowaniem, spróbuj zatrudnić profesjonalistę specjalizującego się w tej dziedzinie. Zbierz jak najwięcej informacji, takich jak data i godzina włamania oraz metoda cyberataku. Dołącz także wszelkie szczegóły dotyczące odkrytego hakera.

Dodatkowe często zadawane pytania

Jak się dowiedzieć, czy mój e-mail został zhakowany

minecraft czy możesz latać w trybie przetrwania

Kilka oznak wskazuje, że Twój e-mail został zhakowany, na przykład:

• Wysłałeś lub przeczytałeś e-maile, których wysyłania lub czytania nie pamiętasz.

• Masz e-maile z powiadomieniami o zresetowaniu hasła.

• Masz loginy z nieznanych adresów IP.

• Twoi znajomi otrzymali od Ciebie podejrzane e-maile.

Jak chronić moją pocztę e-mail przed włamaniem

Aby chronić swój e-mail przed atakiem cyberprzestępców, możesz podjąć następujące działania:

• Utwórz silne hasło i unikaj używania tego samego, w tym starych haseł do wielu kont.

• Włącz weryfikację dwuetapową.

• Używaj godnego zaufania programu antywirusowego.

• Regularnie aktualizuj swoje aplikacje.

• Wyloguj się ze swoich kont podczas korzystania z urządzeń innych niż twoje.

• Używaj VPN podczas korzystania z sieci publicznych.

• Nie klikaj podejrzanych linków, nawet pochodzących od bliskich przyjaciół.

Co zrobić, jeśli zostałem zhakowany?

Jeśli twoje konto e-mail zostało zhakowane, pierwszą rzeczą, którą powinieneś zrobić, to zmienić hasło. Jeśli nie możesz się zalogować, skorzystaj z usługi odzyskiwania dostawcy poczty e-mail. Następnie sprawdź inne konta powiązane z e-mailem i poinformuj swoje kontakty o włamaniu, aby nie stały się kolejną ofiarą.

Wybaczaj, ale nie zapominaj

Priorytetem jest zapewnienie ochrony informacji na przyszłość. Mimo to, wypróbowując niektóre wskazówki z tego artykułu, możesz zbliżyć się o krok do winowajcy.

Czy próbowałeś już dowiedzieć się, kto włamał się na twoje konto? Czy korzystałeś z któregoś z rozwiązań z tego artykułu? Powiedz nam o tym w komentarzach poniżej.