Co wiedzieć

- Odbiornik aktualizacji: Przejdź do strony pobierania, kliknij dwukrotnie plik aktualizacji > Kontynuować > Aktualizacja .

- Urządzenia Logitech z pomarańczową gwiazdką z boku odbiornika są podatne na ataki.

W tym artykule wyjaśniono, jak zaktualizować oprogramowanie odbiornika Logitech Unifying, aby mysz bezprzewodowa Logitech działała bezprzewodowo klawiatura lub zatrzask do prezentacji jest bezpieczny i działa prawidłowo. Informacje dotyczą urządzeń bezprzewodowych firmy Logitech; szczegółowe informacje w przypadku innych producentów można znaleźć na ich stronach internetowych.

Jak zaktualizować odbiornik Logitech Unifying

Aktualizacja odbiornika Logitech Unifying w celu ochrony przed tymi atakami jest stosunkowo prosta. Pamiętaj, aby zaktualizować ją do wersji wydanej w sierpniu 2019 r. lub później, kiedy firma Logitech wydała dodatkową łatkę.

-

Nawigować do Strona pobierania aktualizacji firmy Logitech w przeglądarce i pobierz odpowiedni pakiet aktualizacji dla systemu Windows lub Mac dla swojego komputera.

-

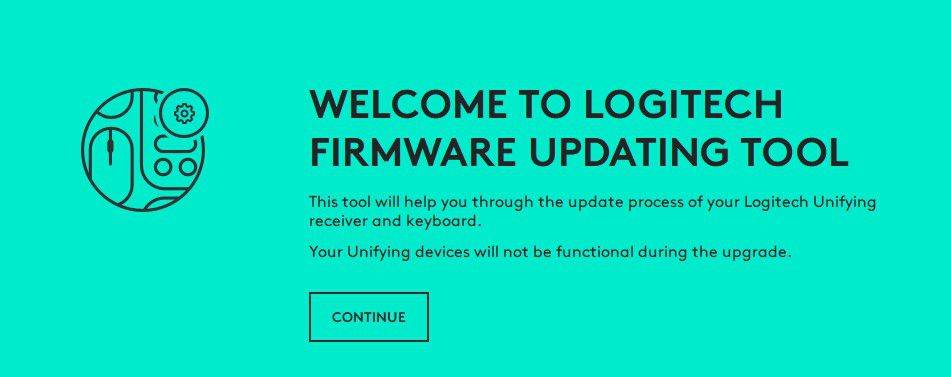

Kliknij dwukrotnie plik aktualizacji, aby go uruchomić (Windows) lub rozpakuj, a następnie kliknij go dwukrotnie (Mac). Powinno zostać uruchomione narzędzie do aktualizacji oprogramowania sprzętowego Logitech.

-

Wybierać Kontynuować .

drgnięcie, czy widzisz, kto patrzy?

-

Narzędzie przeskanuje Twój komputer i poinformuje Cię, czy jakieś urządzenia Logitech wymagają aktualizacji.

-

Jeśli wykryje jakieś urządzenia do aktualizacji, wybierz Aktualizacja .

-

Jeśli urządzenia są aktualne, narzędzie poinformuje Cię o tym i będziesz mógł dokonać wyboru Zamknąć aby wyjść z narzędzia.

jak zmienić tło na instagramowej historii

Identyfikowanie, czy klucz sprzętowy Logitech jest podatny na ataki

Jeśli z boku odbiornika urządzenie Logitech ma wydrukowaną pomarańczową gwiazdę, oznacza to, że jest ono podatne na ataki hakerskie, które umożliwiają atakującym przejęcie kontroli nad komputerem.

sfmine79 / Wikimedia Commons / CC BY 2.0

Jeśli Twój odbiornik nie ma tej gwiazdki, prawdopodobnie jesteś bezpieczny, ale nadal najlepszą praktyką jest aktualizowanie całego oprogramowania i oprogramowania sprzętowego, aby zapobiec narażeniu na potencjalne zagrożenia.

Jak działa hackowanie odbiornika Logitech Unifying

Pierwsze włamanie wykryto w 2016 r. (tzw. „MouseJack”), ale odbiornik Logitech Unifying jest nadal zagrożony. Dzięki niemu wszystko, co wysyła sygnał udając mysz bezprzewodową, może połączyć się z odbiornikiem myszy bezprzewodowej (kluczem sprzętowym) podłączonym do dowolnego komputera. Klucz sprzętowy umożliwia podłączenie nowego sygnału do komputera bez zadawania pytań, a haker może przejąć kontrolę nad komputerem — niezależnie od zainstalowanych systemów zabezpieczeń.

Ten hack działa, ponieważ ruch myszy bezprzewodowej nie zawsze jest szyfrowany, jak większość ruchu komunikacji bezprzewodowej za pomocą klawiatury. Problem dotyczył myszy bezprzewodowych, klawiatur, pilotów do prezentacji i innych urządzeń bezprzewodowych wielu producentów, takich jak Logitech, Microsoft, Amazon, Dell, HP i Lenovo. Należy jednak pamiętać, że ta luka nie dotyczy urządzeń Bluetooth ani bezprzewodowych kluczy sprzętowych USB, które nie są aktywnie używane, a jedynie podłączone do komputera.

Większe ryzyko dla urządzeń bezprzewodowych

Gdy badacze bezpieczeństwa przyjrzeli się bliżej tej luce, odkryli dodatkowe problemy z tymi kluczami sprzętowymi. Odkryli, że napastnicy mogą monitorować ruch komunikacyjny klawiatury, wprowadzać naciśnięcia klawiszy za pomocą kluczy sprzętowych niepołączonych z klawiaturą bezprzewodową, odzyskiwać klucze szyfrujące i przejąć kontrolę nad komputerem. Teraz używano nie tylko kluczy sprzętowych, ale nawet tych, które nie były podłączone do komputera.

We wszystkich tych kluczach sprzętowych występowała luka, której przyczyną był pojedynczy chip bezprzewodowy, z którego korzystały. W przypadku firmy Logitech ich technologia ujednolicająca jest standardowym elementem technologii, który dostarczają z szeroką gamą sprzętu bezprzewodowego Logitech od prawie dekady.